Nouvel AP étanche 802.11n : début des essais

Souvenez-vous du billet annonçant la venue prochaine d’un point d’accès WiFi étanche 802.11n capable de fonctionner jusqu’à 300 Mbps, etc. Le précieux objet nous a été livré plus tôt que prévu, hier après-midi, merci UPS.

Ni une, ni deux, commençons l’effeuillage ! Voici pour commencer la fixation démontable, permettant de fixer le point d’accès soit sur un mur, soit sur un mât :

Le couvercle du boîtier ouvert, nous remarquons de suite le joint d’étanchéité noir qui fait le tour du couvercle :

Observons maintenant la platine principale :

Nous retrouvons les sorties d’antenne N femelles reliées via des cordons coaxiaux faibles pertes de bonne qualité à la platine principale. Deux connecteurs, à droite et en bas à gauche interrogent ma curiosité : RS232 ? Accès pour un Jtag sur le processeur ? Mystère, aucune identification claire ne figure sur la platine ! En haut à gauche, nous avons par contre un bouton Reset soigneusement caché, inaccessible depuis l’extérieur.

A noter les guides lumineux des LEDs, en bas de la photo, chargées de canaliser la lumière vers les indicateurs extérieur : simple, original, mais très efficace ! La platine sera facilement démontable pour qui voudrait l’intégrer dans une application particulière, ses petites dimensions permettant de la loger très facilement.

Passons maintenant à l’interface de gestion, avec l’exploitation des VLANs et la mise en place d’un AP virtuel de façon à disposer d’un second réseau WiFi sur le même point d’accès, pour un usage interne par exemple :

Nous avons activé deux réseau : ap_test_infracom et reseau_interne. Sur la configuration présentée, les deux réseaux WiFi n’utilisent aucun Vlan. Par contre, pour administrer le point d’accès, nous avons activé un Vlan de gestion (Management Vlan), avec l’ID 20 : il vous est possible de choisir l’accès à ce Vlan, soit via le port eth0 (ethernet), soit via le port radio de base ra0, soit via le port radio virtuel ra1, vous avez le choix des armes.

L’implémentation du Vlan 20 n’a pas posé de soucis sous OS/X, l’ajout d’interfaces virtuelles étant on ne peut plus simple.

Nous voici donc avec un point d’accès WiFi extérieur sur lequel aucun utilisateur ne pourra venir modifier la configuration, sauf à connaitre le Vlan adhoc, plutôt sécurisant je trouve.

Passons rapidement sur la configuration des AP WiFi virtuels :

Rien de très sorcier : vous choisissez le nom du réseau, le cryptage, la possibilité aux utilisateurs de dialoguer entre eux ou pas (client isolation), la diffusion du réseau (broadcast SSID), etc.

Pour plus de sécurité encore, vous allez pouvoir autoriser ou rejeter des adresses MAC sur vos accès WiFi :

Dans l’exemple ci-dessus, nous allons pouvoir filter les connexions sur le réseau ap_test_infracom mais laissons libres les accès sur reseau_internet. Il est également possible de limiter les débits en fonction de l’adresse IP, bref, toutes les fonctionnalités d’un routeur WiFi moderne sont présentes, et même plus encore.

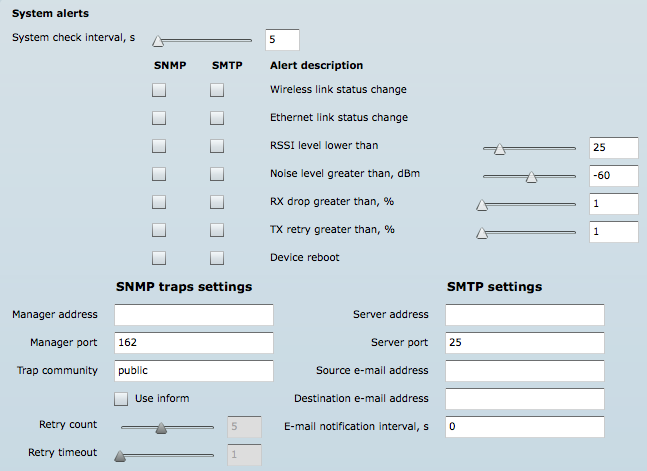

Prenez par exemple les alertes systèmes configurables, présentées sur la capture d’écran ci-dessous :

Ici, toutes les 5 secondes, un test sera effectué sur, au choix :

- le changement de status d’un lien WiFi

- le changement de status du port ethernet

- le changement sur le signal WiFi reçu (RSSI)

- un bruit qui augmente

- des soucis en réception (RX) ou émission (TX)

- un redémarrage (reboot) du matériel

Il y a tellement d’autres fonctionnalités qu’un seul et unique billet n’y suffirait pas. Nous reviendrons sans doute prochainement sur le fonctionnement de ce nouveau matériel, soit dans sa version étanche, soit dans une version standard.

Vous pouvez dès à présent retrouver le modèle présenté sur notre boutique en ligne.