Un VPS OVH pour contrer Freemobile

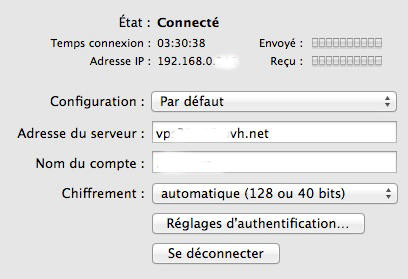

En roaming sur une antenne Orange, Freemobile filtre tout ce qui va consommer des données : Google Play, les radios, Youtube, Spotify, etc. Ce n’est pas du dénigrement envers cet opérateur trublion, c’est hélas un fait établi, comme nous avons pu le voir en vidéo par le passé, ou sur ce blog. Certes, c’est énervant de se faire ainsi pigeonner, mais on peut contourner les manipulations de cet opérateur peu délicat. Comment ? Utiliser un VPN, mais pas n’importe lequel…